java中注入是什么意思

发布时间:2025-05-19 21:28:51 发布人:远客网络

一、java中注入是什么意思

1、在Java编程中,注入(Injection)是指通过编程将值或对象传递给某个组件或者对象的属性或参数。常用的注入方式包括构造函数注入、Setter方法注入和接口注入等。通过注入,我们可以有效地实现对象之间的依赖关系,减少对全局变量和静态单例等不易管理的数据结构的依赖。

2、使用Java注入的优势在于可以使代码更可维护、更易于扩展。注入的方式可以让对象间的依赖关系更清晰,并且更容易替换和添加新的依赖。这是由于我们可以在不修改代码的情况下,通过更改注入的实现方式来改变对象的依赖。此外,注入使代码更加模块化,便于单元测试和集成测试。

3、实现Java注入需要引入外部库(如Spring框架),该库会帮助我们管理依赖关系,并在代码中使用注解或XML配置文件来指示注入属性或构造函数参数等信息。我们可以在代码中使用依赖注入的注解(如@Autowired)或手动编写注入的配置文件(如applicationContext.xml)来实现注入。在实现注入时,我们还需要注意注入的生命周期,确保每个注入的协作对象都能够正确地释放资源以避免内存泄露和性能问题。

二、向一个Java类动态注入Java代码的方法

在不修改源代码的前提下往Java程序中注入代码,是软件开发中的常见需求。这一操作通常在源代码不可用或不希望修改的情况下进行,以保持第三方程序的原貌和独立性。实现这一目标有多种方法,其中两种较为常见的是使用Java Instrumentation API和自定义Class Loader。

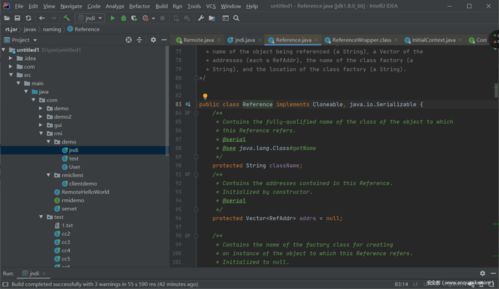

为了直观解释这两种方法,我们以一个简单的例子来展示如何替换类A中的run方法。首先,我们创建类A的子类B,并覆盖run方法。接着,我们利用ASM(asm.ow2.org)框架,该框架是一个开源的Java字节码操作和分析框架。通过修改App类的class文件中的常量池(constant pool),将类A的引用替换为类B的引用,实现对类A的动态替换。

使用Java Instrumentation API进行动态代码注入,首先需要编写一个instrumentation Agent。Agent负责监听类加载事件,修改类文件,从而改变类的实例化行为。编写Agent后,将B类和Agent打包成JAR文件,通过命令行运行,观察结果。

另一种方法是利用自定义Class Loader。通过创建一个自定义的Class Loader,我们可以在类加载时改变类文件的行为,从而实现代码的动态注入。启动Java时,指定系统类加载器为定制的类加载器,观察结果。

通过这两种方法,我们可以在不修改源代码的前提下,实现对第三方Java程序的代码注入,灵活扩展功能或增强原有算法,满足特定需求。这种方法在维护代码独立性、避免源代码修改带来的潜在风险方面,提供了有效的解决方案。

三、java防止SQL注入的几个途径

1、java防SQL注入,最简单的办法是杜绝SQL拼接,SQL注入攻击能得逞是因为在原有SQL语句中加入了新的逻辑,如果使用PreparedStatement来代替Statement来执行SQL语句,其后只是输入参数,SQL注入攻击手段将无效,这是因为PreparedStatement不允许在不同的插入时间改变查询的逻辑结构,大部分的SQL注入已经挡住了,在WEB层我们可以过滤用户的输入来防止SQL注入比如用Filter来过滤全局的表单参数

2、04importjavax.servlet.FilterChain;

3、05importjavax.servlet.FilterConfig;

4、06importjavax.servlet.ServletException;

5、07importjavax.servlet.ServletRequest;

6、08importjavax.servlet.ServletResponse;

7、09importjavax.servlet.http.HttpServletRequest;

8、10importjavax.servlet.http.HttpServletResponse;

9、12*通过Filter过滤器来防SQL注入攻击

10、15publicclassSQLFilterimplementsFilter{

11、16privateStringinj_str="'|and|exec|insert|select|delete|update|count|*|%

12、|chr|mid|master|truncate|char|declare|;|or|-|+|,";

13、17protectedFilterConfigfilterConfig=null;

14、19*Shouldacharacterencodingspecifiedbytheclientbeignored?

15、21protectedbooleanignore=true;

16、22publicvoidinit(FilterConfigconfig)throwsServletException{

17、24this.inj_str=filterConfig.getInitParameter("keywords");

18、26publicvoiddoFilter(ServletRequestrequest,ServletResponseresponse,

19、27FilterChainchain)throwsIOException,ServletException{

20、28HttpServletRequestreq=(HttpServletRequest)request;

21、29HttpServletResponseres=(HttpServletResponse)response;

22、30Iteratorvalues=req.getParameterMap().values().iterator();//获取所有的表单参数

23、32String[]value=(String[])values.next();

24、33for(inti=0;i<value.length;i++){

25、35//TODO这里发现sql注入代码的业务逻辑代码

26、40chain.doFilter(request,response);

27、42publicbooleansql_inj(Stringstr)

28、44String[]inj_stra=inj_str.split("\\|");

29、45for(inti=0;i<inj_stra.length;i++)

30、47if(str.indexOf(""+inj_stra[i]+"")>=0)

31、也可以单独在需要防范SQL注入的JavaBean的字段上过滤:

32、7publicstaticStringTransactSQLInjection(Stringsql){

33、8returnsql.replaceAll(".*([';]+|(--)+).*","");